Прочитаєте за: 6 хв. 19 Квітня 2025, 10:59

В інформаційну еру захист персональних і службових даних став критично важливим, особливо для військовослужбовців. Ворожа розвідка постійно шукає шляхи отримання цінної інформації, яка може розкрити плани, розташування чи персональні дані про особовий склад.

Міністерство оборони України оприлюднило низку порад, як вберегтися від витоку інформації.

Як противник збирає інформацію

Ворог активно використовує декілька основних методів для отримання даних про українських військовослужбовців. Серед них фішинг, злам інформаційних систем та соціальна інженерія. Детальніше про ці технічні методи можна дізнатися з попереднього матеріалу.

Однак окрему увагу варто звернути на те, що противник активно аналізує відкриті джерела інформації. За невеликими фрагментами даних, розкиданих інтернетом, зловмисники здатні скласти детальний профіль військовослужбовця.

Навіть здавалося б безневинні деталі — місто проживання, заклад освіти, друзі, підписники, фотографії — у сукупності дають можливість визначити місце служби, коло спілкування та інші важливі речі. За достатньої кількості таких «цеглинок» зловмисник може вибудувати точну картину та перенести небезпеку з віртуального світу в реальний.

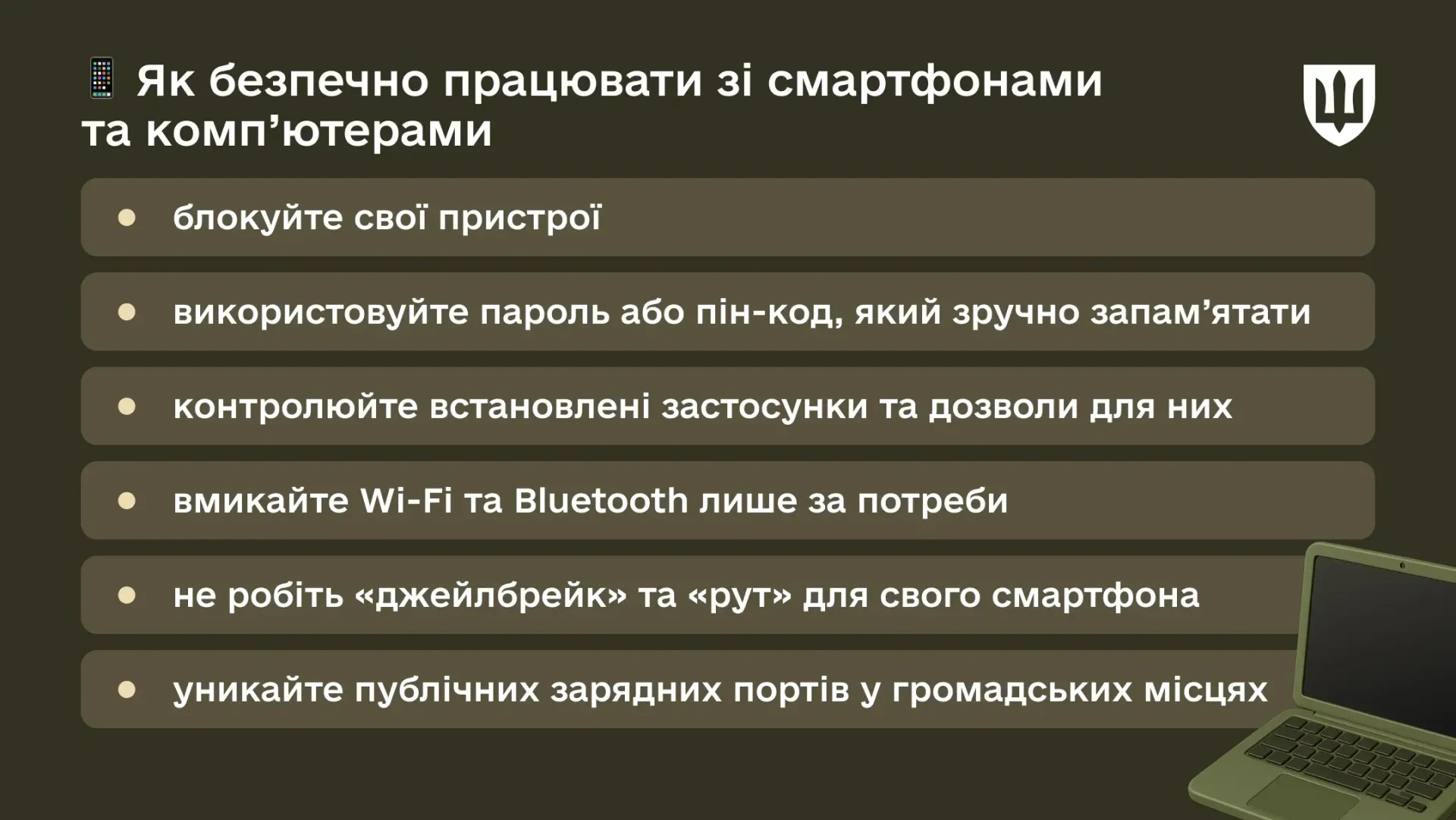

Безпека смартфонів та інших гаджетів

Складно уявити сучасну людину без смартфона. Ці пристрої постійно підключені до інтернету, що робить інформацію на них уразливою. Для захисту даних на електронних пристроях важливо дотримуватися кількох простих правил.

Завжди блокуйте свій пристрій — це найпростіший спосіб захистити інформацію. Використовуйте пароль або пін-код (щонайменше з 6 цифр), який вам зручно запам’ятати. Біометрична автентифікація та прості пін-коди виглядають зручними, але вони надзвичайно вразливі до зламів. Розпізнавання обличчя на бюджетних смартфонах легко обманути звичайною фотографією, а короткі пін-коди можна перебрати за кілька спроб.

Контролюйте встановлені застосунки та дозволи для них. Програми слід завантажувати виключно з офіційних магазинів та лише ті, які реально використовуються. Не варто надавати застосункам повний дозвіл до пристрою, особливо уважно слід ставитися до дозволів для роботи з медіафайлами, геоданими, камерою та мікрофоном.

Бездротові з’єднання — ще одне вразливе місце. Увімкнені бездротові модулі не лише видають присутність електронних пристроїв у певному спектрі, але й створюють потенційні «двері» для зловмисників. Вмикайте Wi-Fi та Bluetooth лише за необхідності та підключайтеся тільки до перевірених мереж. Режим «У літаку» не завжди гарантовано вимикає ці функції, тому слід перевірити їх стан вручну.

Не робіть «джейлбрейк» (iPhone) або «рут» (Android) вашого телефону. Хоча подібне розблокування знімає обмеження виробників і відкриває додаткові можливості для користувачів, воно супроводжується значним набором ризиків для безпеки. Деякі з них включають:

- втрата вбудованих засобів захисту кібербезпеки

- неможливість отримати доступ до оновлень безпеки операційної системи

- втрата чинності гарантії на пристрій.

Головне ж, що «джейлбрейк» та «рутінг» надають права адміністратора не лише вам, але й потенційному шкідливому коду, який може отримати необмежений доступ до всієї приватної інформації на пристрої.

Уникайте публічних зарядних портів в кафе, АЗС та інших громадських місцях. Хакери можуть скомпрометувати їх методом «сок джекінг». Використовуючи зламаний зарядний порт ви ризикуєте надати зловмисникам повний доступ до свого пристрою, адже USB-роз’єм на вашому телефоні не тільки призначений для заряджання, але й передачі даних.

Найкраще заряджати смартфон власною зарядкою через звичайну розетку, або використовувати Data Blocker – невеликий пристрій, що блокує передачу даних під час заряджання через USB порт.

Фото, відео та хмарні сервіси

Особливу увагу слід приділяти камері та фотографіям. Не знімайте та не надсилайте фото, що містять чутливу інформацію. Обов’язково вимкніть геотеги, які автоматично зберігають інформацію про місце, де зробили світлину.

Навіть якщо геотегів немає, зображений на фото ландшафт, будівлі чи інші деталі можуть допомогти визначити місце зйомки. За потреби розмивайте або редагуйте характерні елементи на світлинах.

Перевірте налаштування галереї: чи не вивантажуються ваші фото до хмарних сервісів автоматично. Стандартні налаштування галерей часто передбачають синхронізацію з iCloud, Google Cloud чи іншими хмарними сховищами. Якщо ваш акаунт зламають, зловмисник може отримати доступ до всієї вашої галереї. Тому автовивантаження краще вимкнути, особливо для службових знімків.

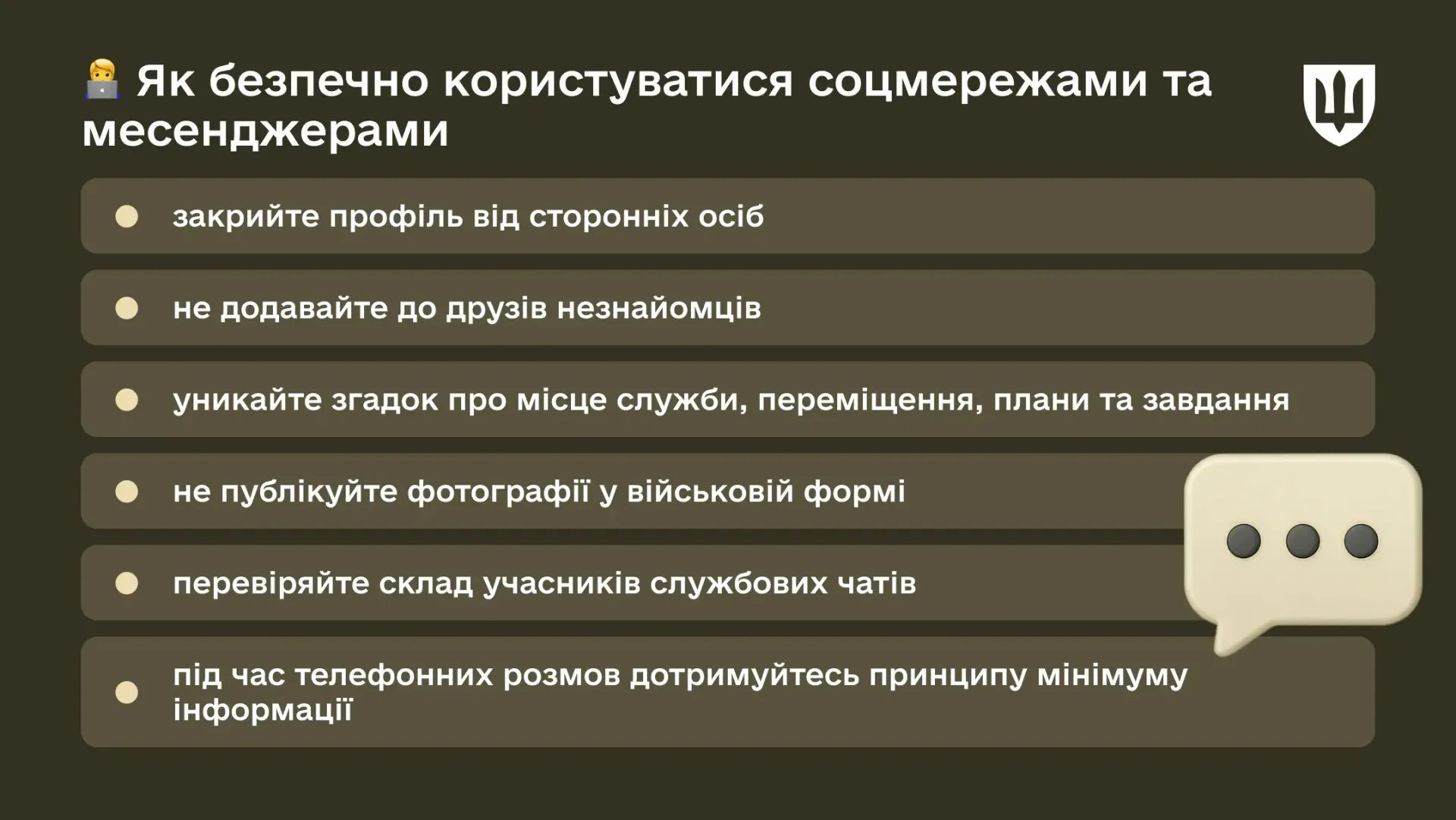

Безпека в соціальних мережах та месенджерах

Соціальні мережі — надпотужне джерело інформації. Для безпечного користування ними закрийте профіль від сторонніх осіб, додавати в друзі або підписники лише знайомих людей. Регулярно перевіряйте налаштування конфіденційності, оскільки платформи можуть змінювати їх без попередження.

Перед публікацією будь-якого контенту подумайте, чи не розкриває він чутливої інформації. Уникайте згадок про місце служби, переміщення, плани та завдання. Не публікуйте фотографії у військовій формі з видимими знаками розрізнення або на фоні військових об’єктів. Уникайте також фото на тлі цивільних об’єктів, в які розміщуються військові, та районів, де виконуються завдання.

Особливу обережність слід виявляти в месенджерах. Регулярно перевіряйте склад учасників службових чатів. Через ротацію особового складу в групах можуть залишатися люди, яким вже не потрібен доступ до обговорюваної інформації. Не довіряйте незнайомим чатам, навіть якщо вони мають офіційні назви на кшталт «Командування в/ч». Краще перевірити у компетентних осіб, чи дійсно вас мали додати до певної групи.

Під час телефонних розмов дотримуйтесь принципу мінімуму інформації. Не розголошуйте деталі про свої переміщення, завдання та дислокацію навіть близьким. Пам’ятайте, що будь-який незахищений канал зв’язку потенційно може прослуховуватися.

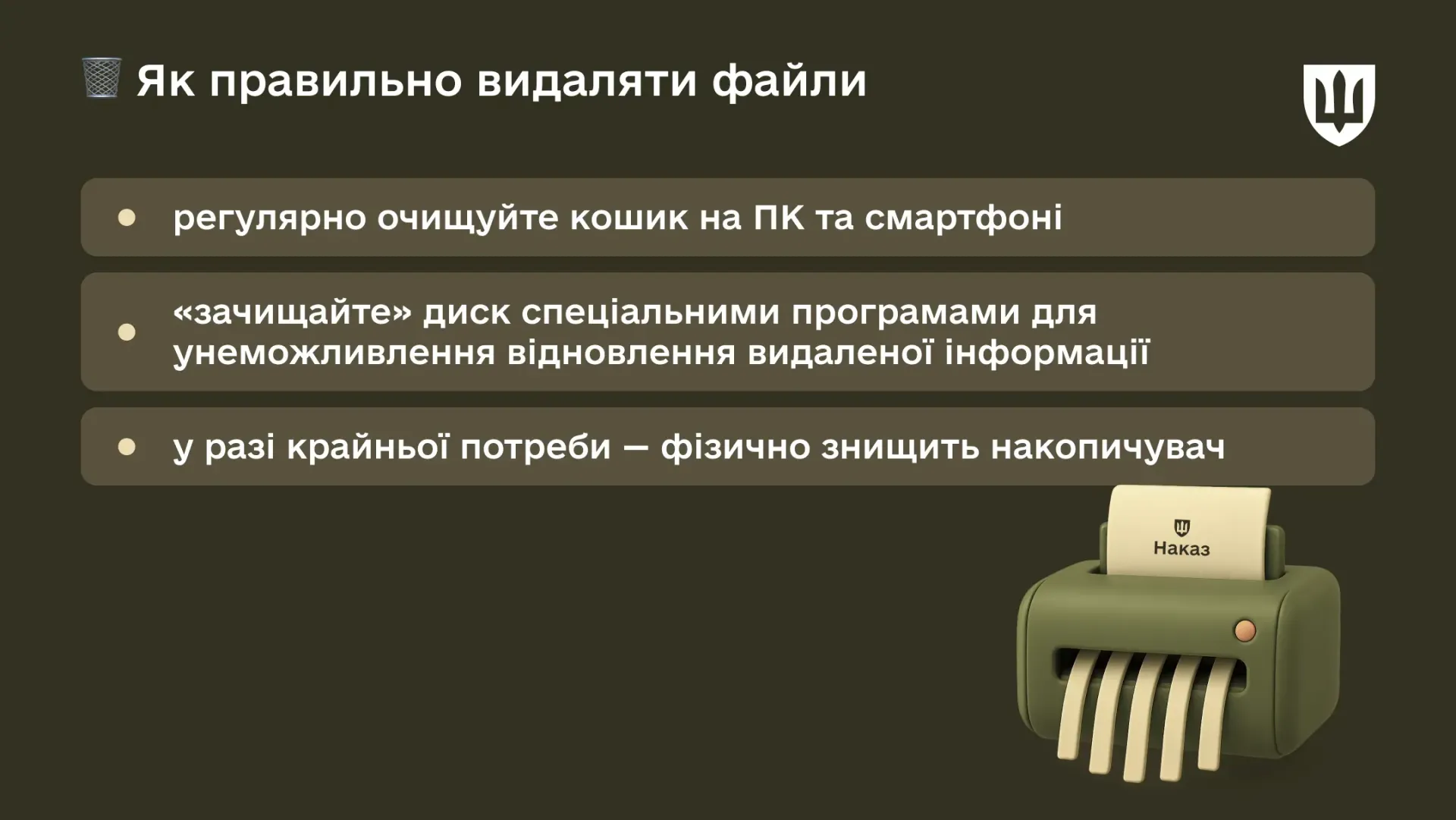

Правильне знищення файлів

Інформацію важливо не лише безпечно зберігати, але й надійно видаляти. Звичайне видалення файлів з електронного пристрою недостатнє для повного знищення даних. Спочатку переконайтеся що видалені файли не залишилися у кошику. На комп’ютері вони можуть зберігатися невизначений час, а на смартфоні — близько 30 днів.

Проте навіть очищення кошика не гарантує повного знищення інформації. Фактично файл не видаляється з накопичувача, а лише прибирається посилання на нього для операційної системи. Дані зберігатимуться на носії доти, доки на їхнє місце не запишуться нові.

За допомогою спеціальних програм, які перебувають у вільному доступі та не потребують жодних спеціальних знань для їх використання, зловмисник може відновити видалені файли, якщо вони не були перезаписані.

Для надійного видалення даних використовуйте спеціальні програми на кшталт Eraser чи BleachBit. Вони «зачищають» диск, записуючи на вільне місце випадкову інформацію, що унеможливлює відновлення попередніх даних. У критичних випадках надійнішим методом залишається фізичне знищення носія.

Що робити у випадку витоку даних

Попри всі запобіжні заходи, витоки інформації все ж можуть статися. У такому випадку негайно повідомте про це керівництво для оцінки масштабів проблеми. Змініть усі паролі, особливо для критично важливих ресурсів.

Після цього слід звернутися до спеціалізованих підрозділів, які займаються кібербезпекою.

Захист персональних та бойових даних — це не разова акція, а постійний процес, що вимагає уваги та дисципліни. Дотримуючись основних правил безпеки, можна значно зменшити ризик компрометації чутливої інформації.

Пам’ятайте: ваша обережність у цифровому просторі захищає не лише вас, але й ваших побратимів.

Джерело публікації: Як уникнути витоку персональних та бойових даних: поради Міноборони